ランサムウェアとは?仕組みと感染経路を基礎から解説

2026.03.13投稿、2026.03.13更新

「ランサムウェア」という言葉をニュースで目にする機会が増えています。これは、企業や組織のデータを暗号化して使用不能にし、復旧と引き換えに金銭を要求するサイバー攻撃の一種です。

最近では、大企業から中小企業まで、業種を問わず被害が報告されるようになりました。2024年は200件を超える被害が報告され、2025年以降も引き続き高水準で推移しています。もはや「うちは狙われない」とは言い切れない状況です。しかし、実際にランサムウェアがどのような仕組みで動作し、どのように企業に侵入してくるのかを正確に理解している方は少ないのではないでしょうか。

本記事では、ランサムウェアの基本的な仕組みから主な感染経路まで、企業のセキュリティ担当者が押さえておくべき基礎知識を解説していきます。

ランサムウェアとは?基本を理解する

ランサムウェア対策の第一歩は、その仕組みを正しく理解することです。ここでは、ランサムウェアの定義から攻撃の流れ、そして近年の進化について解説します。

ランサムウェアの定義と仕組み

ランサムウェアは、「Ransom(身代金)」と「Software(ソフトウェア)」を組み合わせた造語で、コンピューターやネットワークに侵入してデータを暗号化し、その復旧と引き換えに金銭を要求する悪意のあるプログラムです。

攻撃の仕組みは主に次の流れで進みます。まず、攻撃者は企業のシステムに侵入すると、ネットワーク内で権限を拡大しながら重要なデータやシステムを特定します。次に、公開鍵暗号方式という高度な暗号化技術を使ってファイルを使用不能にします。この暗号化には公開鍵と秘密鍵のペアが使われ、復号に必要な秘密鍵は攻撃者だけが保持しているため、被害者が自力で復号することはほぼ不可能です。

暗号化が完了すると、被害者の画面に身代金要求のメッセージが表示されます。多くの場合、支払いには追跡が困難なビットコインなどの仮想通貨が指定され、支払期限も設定されます。期限を過ぎると、要求額が増額されたり、データが永久に失われたりする可能性があります。

ランサムウェアの種類と進化

ランサムウェアは大きく2つのタイプに分類されます。「暗号化型」は、ファイルを暗号化して使用不能にするもので、現在の主流となっています。一方、「画面ロック型」は、システムへのアクセスそのものを遮断するタイプです。

ランサムウェアの歴史は1989年の「AIDSTrojan」に始まりますが、2013年の「CryptoLocker」登場により、外部サーバーと通信して暗号化を行う高度な手法が確立されました。2017年には「WannaCry」が世界的な被害をもたらし、企業のセキュリティ意識を大きく変えるきっかけとなりました。

近年では攻撃手法がさらに進化しています。特に注目すべきは「二重脅迫型」の登場です。これは、データを暗号化するだけでなく、事前に盗み出した情報を公開すると脅迫する手法で、2019年頃から主流となりました。さらに、DDoS攻撃を組み合わせた「多重脅迫」や、暗号化せずにデータ窃取だけで脅迫する「ノーウェアランサム」といった新たな手口も登場しています。

ランサムウェアの感染経路と攻撃手法

ランサムウェアはどのようにして企業のネットワークに侵入するのでしょうか。主な感染経路と、標的型攻撃の具体的なプロセスを見ていきましょう。

主な感染経路

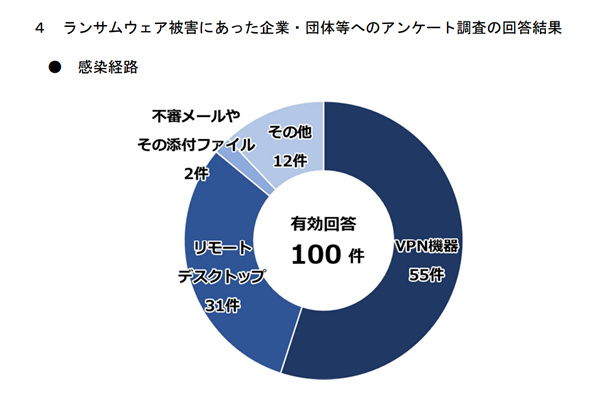

警察庁の調査によると、2024年のランサムウェア感染経路の約80%以上がVPN機器やリモートデスクトップ経由です。特にリモートワークの普及に伴い、これらの遠隔アクセス手段を狙った攻撃が増加しています。

引用:令和6年におけるサイバー空間をめぐる脅威の情勢等について|警察庁サイバー警察局

具体的な感染経路は主に4つあります。

-

VPN機器・ネットワーク機器を経由した侵入

セキュリティパッチが適用されていない古いバージョンの機器が標的になりやすく、攻撃者はこうした弱点を探してネットワークに侵入します。

-

リモートデスクトップ(RDP)経由の侵入

弱いパスワードや推測しやすい認証情報が設定されている場合、攻撃者は正規の方法でシステムにログインできてしまいます。

-

フィッシングメールによる侵入

業務に関連するような巧妙な文面で、悪意のある添付ファイルを開かせたり、不正なリンクをクリックさせたりして、マルウェアをインストールさせます。

-

サプライチェーン経由の侵入

セキュリティ対策が手薄な取引先や関連会社を経由して本命の標的企業に侵入する手法で、近年増加傾向にあります。

標的型ランサムウェア攻撃のプロセス

2019年以降、無差別型から特定の組織を狙った「標的型ランサムウェア攻撃」が主流となりました。この攻撃は複数の段階を経て実行されます。

最初の段階は「侵入」です。前述の感染経路を使って、攻撃者はネットワークに足がかりを作ります。次の「権限昇格」では、侵入したアカウントの権限を段階的に高めていきます。そして「横展開」の段階では、ネットワーク内を移動しながら、より重要なシステムやデータベースへのアクセス権を獲得していきます。

その後、「データ窃取」の段階で、暗号化前に機密情報や個人情報を外部サーバーに送信します。これが二重脅迫の準備となります。また、バックアップデータを削除したり、セキュリティ対策ソフトを無効化したりする工作も行われます。

最終段階の「ランサムウェア実行」では、ネットワーク全体にランサムウェアを展開し、一斉に暗号化を開始します。暗号化完了後、身代金要求画面が表示され、被害が顕在化します。

この一連のプロセスは、検知されにくいよう慎重に進められるため、侵入から暗号化まで数週間から数カ月かかることもあります。

ランサムウェアの感染経路と対策についての詳細は、次の記事も参考にしてください。

関連記事

ランサムウェア対策|感染を防ぎ、被害を最小化する方法

ランサムウェア被害の実態と影響

ランサムウェアに感染すると、企業にどのような影響が及ぶのでしょうか。国内の被害状況と、実際に発生した事例から、その深刻さを確認していきます。

国内外の被害状況

警察庁の発表によると、ランサムウェアの被害件数は近年増加傾向が続いており、特に中小企業での被害が目立ちます。業種別では製造業が狙われる傾向が強く、これは製造業が業務システムやサプライチェーンに大きく依存しており、業務停止の影響が大きいため、身代金を支払う可能性が高いと攻撃者が判断しているためと考えられます。

さらに、経済的な影響も深刻で、調査・復旧費用が1,000万円を超えるケースも多く、復旧には数カ月を要することも珍しくありません。また、データを暗号化するだけでなく、事前に盗み出した情報を公開すると脅迫する「二重脅迫型」が主流となっており、サプライチェーン攻撃も増加しています。

ランサムウェアに感染すると起こること

ランサムウェア感染による影響は、技術的な問題にとどまりません。

まず、業務システムが停止します。受発注システムや生産管理システムが使えなくなり、通常業務が完全にストップします。これにより、顧客への製品・サービス提供ができなくなり、機会損失が発生します。

情報漏洩のリスクも深刻です。二重脅迫型では、顧客情報や取引先情報、従業員の個人情報がダークウェブ上で公開される可能性があります。これにより、顧客や取引先からの信頼を失い、訴訟リスクも生じます。

また、決算発表の延期や有価証券報告書の提出遅延など、上場企業では株主や投資家への説明責任を果たせなくなる事態も発生します。これは企業の社会的信用に大きな傷をつけます。

さらに、復旧作業には専門家の支援が必要で、高額な調査費用やシステム再構築費用が発生します。被害の全容解明や再発防止策の実施にも時間とコストがかかります。

代表的な被害事例

2025年2月、サンリオピューロランドを運営するサンリオエンターテイメントがランサムウェア攻撃を受けました。1月21日には不正アクセスに起因したネットワークトラブルが発生し、来場予約や年間パスポート購入などのサービスが利用できない状態に陥っています。

外部専門機関の調査では、最大約200万件の個人情報が漏洩した可能性が指摘されました。これには、年間パスポート購入者の氏名・生年月日・住所・電話番号などに加えて、従業員や取引先のマイナンバーを含む契約情報も含まれていたとされています。

この事例は、エンターテイメント業界でも深刻な被害が発生し得ること、そして個人情報だけでなく機密性の高いマイナンバーまで悪用されるリスクが現実的であることを示しています。

その他ランサムウェアの被害事例とそこから学ぶべき教訓についての詳細は、次の記事も参考にしてください。

関連記事

ランサムウェアの被害事例|2024〜2025年の国内外12社から学ぶ対策のポイント

ランサムウェア対策の基本的な考え方

ランサムウェアから企業を守るには、どのような対策が必要なのでしょうか。ここでは、効果的な対策を進めるための基本的な考え方を解説します。

多層防御の考え方

ランサムウェア対策で最も重要な考え方が「多層防御」です。単一の対策だけに依存するのではなく、複数の防御層を組み合わせることで、攻撃者の侵入を防ぎ、仮に突破された場合でも被害を最小限に抑えることを目指します。

たとえば、入口対策を強化しても、巧妙な手口によって侵入を許してしまう可能性は残ります。しかし、侵入を検知する仕組みがあれば早期に異常を察知でき、バックアップが適切に運用されていれば、最悪のケースでもデータを復元できます。このように複数の層で守ることで、一つの失敗が致命的な被害に直結することを防げます。

多層防御は、以下の4つの段階で構成されます。

-

予防

脆弱性管理や従業員教育など、攻撃者がシステムに入り込む前に食い止めるための取り組み

-

検知

ログ監視や異常検知システムにより、侵入や異常な活動を早期に発見する仕組み

-

対応

感染が確認された際に、ネットワーク遮断や関係者への連絡など、被害を最小限に抑えるための初動対応

-

復旧

感染後も事業継続を可能にするためのバックアップ取得や復旧計画の策定

これら4段階すべてに対策を講じることで、万が一侵入を許してしまった場合でも、被害の拡大を食い止め、速やかに復旧へ移行できる体制を構築できます。

投資対効果とリスク評価

ランサムウェア対策は、一度にすべての対策を導入することは現実的ではありません。限られた予算とリソースの中で、自社にとって優先度の高い対策から着手していく必要があります。

まず考えるべきは、「攻撃を受けた場合に発生し得る損失」と「対策に投じるコスト」のバランスです。ランサムウェア被害に伴う調査・復旧費用だけでも1,000万円を超えるケースは珍しくなく、さらに業務停止による機会損失や信用失墜まで含めれば、その影響はより大きな金額になります。

基本的な対策の多くは高額な投資を必要としません。たとえば、定期的なセキュリティパッチの適用や従業員教育などは、比較的低コストで実施できる施策です。そのため、このような「費用対効果の高い対策」から優先的に取り組むことが現実的な選択といえます。また、自社の業種や事業内容によって守るべき資産の優先順位は異なります。製造業であれば生産管理システム、小売業であれば顧客データベースなど、事業継続に直結する資産を特定し、そこに重点的に投資するアプローチが有効です。

技術と人の両輪で守る

どれほど高度なセキュリティ製品を導入しても、それを扱う人の意識が低ければ、攻撃者はその隙を突いてきます。一方で、従業員のセキュリティ意識が高くても、技術的な脆弱性が放置されていれば防ぎきれません。つまり、ランサムウェア対策は「技術」と「人」の両面からの取り組みが欠かせません。

技術的対策としては、ファイアウォールやウイルス対策ソフトといった基本的なツールに加え、侵入検知システムやログ監視などの高度な仕組みも有効です。特に、ランサムウェアの主要な感染経路であるVPN機器の脆弱性への対策は重要です。従来型のVPN機器はインターネットに公開されるため、常に攻撃者の標的となるリスクがあります。こうしたリスクを軽減するため、VPN機器をインターネットに公開しないクラウドVPNサービスのような新しいアプローチも注目されています。

人的対策としては、フィッシングメールを見分ける訓練や、不審な添付ファイルを開かないといった基本的な行動の徹底が重要です。実際、警察庁の調査でも、従業員の不注意が感染の入り口となるケースは依然として多く報告されています。技術と人の両面に適切に投資し、組織全体でセキュリティを守る文化を育てていくことが、最も確実なランサムウェア対策と言えます。

ランサムウェアから企業を守るために

ランサムウェアは、企業規模や業種を問わず、すべての組織にとって深刻な脅威です。攻撃手法は日々進化しており、「うちは大丈夫」という認識は危険です。

本記事では、ランサムウェアの基本的な仕組みから、主な感染経路、実際の被害事例、そして基本的な対策の考え方まで解説しました。重要なのは、技術的な対策だけでなく、従業員教育や組織としての対応体制の整備など、多層的な防御を構築することです。

まずは自社の現状を把握し、どこに脆弱性があるのかを確認することから始めましょう。基本的な予防策から段階的に実施することが重要です。特に、ランサムウェアの主要な感染経路であるVPN機器の脆弱性対策は、優先的に取り組むべき課題です。

e-Janネットワークスが提供する「ニンジャコネクトVPN」は、VPN機器をインターネットに公開しない設計により、VPN機器の脆弱性を狙ったランサムウェア攻撃のリスクを極小化できるクラウドVPNサービスです。VPN機器は社内ネットワーク内に設置し、外向きのHTTPS通信のみを行うため、従来型VPNと比較してセキュリティリスクが大幅に低減されます。また、脆弱性対策の更新が不要なため、管理負荷も軽減できます。

ランサムウェアから企業を守るための第一歩は、正しい知識を持つことです。そして、自社に適した対策を段階的に実施していくことが重要です。

CACHATTO Oneに関する資料請求やお問い合わせはこちら。

お気軽にお問い合わせください!

リモートアクセスや製品に関する

お役立ち資料をご用意しています。

お役立ち資料ダウンロード

お役立ち資料ダウンロード

リモートアクセスや製品に関する

様々なご質問にお答えします。

メールでお問い合わせ

メールでお問い合わせ